|

|

|

ECC�����㷨���Ž��� |

�� ����� |

|

ECC�����㷨���Ž��� |

|

���ߣ����� ������Դ�����ε�ѧϰ�ʼ� �������3730 ����ʱ�䣺2009/4/23 18:38:01  |

|

|

R

��Ȼ�� x4=x3= k2+ka1+a2+x1+x2; ------------�����R�ĺ�����

��y3 y4 Ϊ x=x4ʱ ����y2+a1xy+a3y=x3+a2x2+a4x+a6�Ľ�

��Ϊһ�㷽��y2+(a1x+a3)y-(x3+a2x2+a4x+a6)=0 , ���ݶ��η��̸���ϵ����ϵ�ã�

-(a1x+a3)=y3+y4

��y4=-y3-(a1x+a3)=k(x1-x4)-y1-(a1x4+a3); ---------------�����R��������

����

x4=k2+ka1+a2+x1+x2;

y4=k(x1-x4)-y1-a1x4-a3;

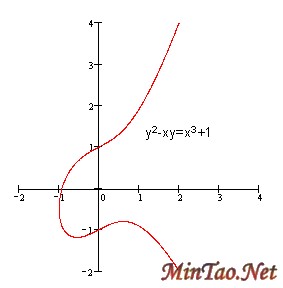

���ڵ�������Ѵ��ע��һ�㣬��ǰ�ṩ��ͼ����ܻ����Ҳ���һ�ִ���������Բ�����ǹ���x��ԳƵġ���ʵ�ϣ���Բ���߲���һ������x��Գơ�����ͼ��y2-xy=x3+1

�塢����ѧ�е���Բ����

�������ڻ����϶���Բ�������˳�������ʶ������ֵ�ø��˵ġ�������ע�⣬ǰ��ѧ������Բ�����������ģ������ʺ����ڼ��ܣ����ԣ����DZ������Բ���߱����ɢ�ĵ㡣

��������һ�룬Ϊʲô��Բ����Ϊʲô����������Ϊ��Բ�����ϵ�����꣬��ʵ���ģ�Ҳ����˵ǰ�潲������Բ�����Ƕ�����ʵ�����ϵģ���ʵ���������ģ����������ߵ���������ˣ�����Ҫ����Բ���߶������������ϣ�����˼�壬��������һ��ֻ��������Ԫ����ɵ���

���������������������������������

��ĸ����Ǵ����ǵ���������ʵ���������г�������ģ��ϸ�Ķ�����ο��������������������˵�����е�Ԫ��ͬ������һ�������Լ��üӷ����˷�����������λԪ(1)����Ԫ(0),�����㽻���ʡ������ʡ�

���������������������������������

���棬���Ǹ���һ��������Fp�������ֻ������Ԫ�ء�

Fp��ֻ��p��pΪ��������Ԫ��0,1,2 ���� p-2,p-1��

Fp �ļӷ���a+b�������� a+b��c (mod p)������(a+c)��p������ ��c��p��������ͬ��

Fp �ij˷�(a��b)������ a��b��c (mod p)��

Fp �ij���(a��b)������ a/b��c (mod p)���� a��b-1��c (mod p)����b-1Ҳ��һ��0��p-1֮���������������b��b-1��1 (mod p)���������Բο��������ۣ����ҵ���һƪ��������

Fp �ĵ�λԪ��1����Ԫ�� 0��

ͬʱ�����������е���Բ���߶��ʺϼ��ܡ�y2=x3+ax+b��һ������������ܵ���Բ���ߣ�Ҳ����Ϊ��һ�ࡣ�������ǾͰ�y2=x3+ax+b �������߶�����Fp�ϣ�

ѡ��������������������С��p(pΪ����)�ķǸ�����a��b

4a3+27b2��0��(mod p)

���������з��̵����е�(x,y)���ټ��� ����Զ��O�� ������һ����Բ���ߡ�

y2=x3+ax+b (mod p)

���� x,y����0��p-1�������������������Բ����ΪEp(a,b)��

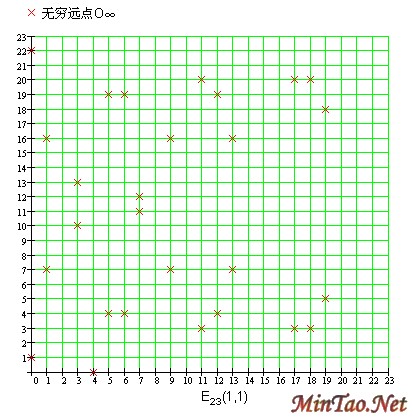

���ǿ�һ��y2=x3+x+1 (mod 23)��ͼ��

�Dz��Ǿ��ò���˼�飿��Բ���ߣ���ô��������ģ��������һ��һ����ɢ�ĵ㣿

��Բ�����ڲ�ͬ�������л���ֳ���ͬ�����ӣ����䱾������һ����Բ���ߡ���һ����̫ǡ�������ӣ��ñ���ˮ���ڳ����£���Һ�壻�������£�ˮ�ͱ�ɱ������˹��壻���¶�������һ�ٶȣ�ˮ�ֱ����ˮ���������䱾������H2O��

Fp�ϵ���Բ����ͬ���мӷ������Ѿ����ܸ��Լ�������Ľ��͡��������ӷ������ʵ�����ϵIJ�࣬��������жԱȡ�

1 ����Զ�� O������Ԫ����O��+ O��= O�ޣ�O��+P=P

2 P(x,y)�ĸ�Ԫ�� (x,-y)����P+(-P)= O��

3 P(x1,y1),Q(x2,y2)�ĺ�R(x3,y3) �����¹�ϵ��

x3��k2-x1-x2(mod p)

y3��k(x1-x3)-y1(mod p)

������P=Q �� k=(3x2+a)/2y1 ��P��Q����k=(y2-y1)/(x2-x1)

��5.1 ��֪E23(1,1)������P(3,10)��Q(9,7)����1)-P��2)P+Q��3) 2P��

�� 1) �CP��ֵΪ(3,-10)

2) k=(7-10)/(9-3)=-1/2��2�ij˷���ԪΪ12 ��Ϊ2*12��1 (mod 23)

k��-1*12 (mod 23) �� k=11��

x=112-3-9=109��17 (mod 23);

y=11[3-(-6)]-10=89��20 (mod 23)

��P+Q������Ϊ(17,20)

3) k=[3(32)+1]/(2*10)=1/4��6 (mod 23)

x=62-3-3=30��20 (mod 23)

y=6(3-7)-10=-34��12 (mod 23)

��2P������Ϊ(7,12)

������ǽ�һ����Բ�����ϵĵ�Ľס�

�����Բ������һ��P��������С��������n��ʹ������nP=O�ޣ���n��ΪP�� ������n�����ڣ�����˵P�����ġ�

��ʵ�ϣ����������϶������Բ���������еĵ�Ľ�n���Ǵ��ڵģ�֤������ο���������������飩

��ϰ��

1 ���E11(1,6)�����еĵ㡣

2 ��֪E11(1,6)��һ��G(2,7)����2G��13G���е�ֵ��

������Բ�����ϼļ���/����

������Կ�㷨����Ҫ����һ����ѧ�ϵ����⡣����RSA ���ݵ��ǣ�������������p��q ��������˵õ�n������n������ʽ�ֽ�ȴ������ѡ�����Բ��������ʲô�����أ�

�������µ�ʽ��

K=kG [���� K,GΪEp(a,b)�ϵĵ㣬kΪС��n��n�ǵ�G�Ľף�������]

���ѷ��֣�����k��G�����ݼӷ�������K�����ף�������K��G����k����������ˡ�

�������Բ�������㷨���õ����⡣���ǰѵ�G��Ϊ���㣨base point����k��k<n��nΪ����G�Ľף���Ϊ˽����Կ��privte key����K��Ϊ������Կ��public key)��

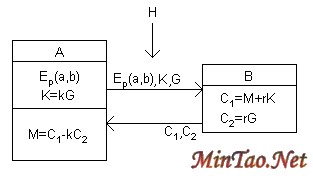

������������һ��������Բ���߽��м���ͨ�ŵĹ��̣�

1���û�Aѡ��һ����Բ����Ep(a,b)����ȡ��Բ������һ�㣬��Ϊ����G��

2���û�Aѡ��һ��˽����Կk�������ɹ�����ԿK=kG��

3���û�A��Ep(a,b)�͵�K��G�����û�B��

4���û�B�ӵ���Ϣ�� ��������������ı��뵽Ep(a,b)��һ��M�����뷽���ܶ࣬���ﲻ�����ۣ���������һ���������r��r<n����

5���û�B�����C1=M+rK��C2=rG��

6���û�B��C1��C2�����û�A��

7���û�A�ӵ���Ϣ����C1-kC2��������ǵ�M����Ϊ

C1-kC2=M+rK-k(rG)=M+rK-r(kG)=M

�ٶԵ�M���н���Ϳ��Եõ����ġ�

���������ͨ���У������һ��͵����H ����ֻ�ܿ���Ep(a,b)��K��G��C1��C2 ��ͨ��K��G ��k ��ͨ��C2��G��r ����������ѵġ���ˣ�H���õ�A��B�䴫�͵�������Ϣ��

����ѧ�У�����һ��Fp�ϵ���Բ���ߣ����õ�����������

T=(p,a,b,G,n,h)��

��p ��a ��b ����ȷ��һ����Բ���ߣ�

GΪ���㣬

nΪ��G�Ľף�

h ����Բ���������е�ĸ���m��n������������֣�

�⼸������ȡֵ��ѡ��ֱ��Ӱ���˼��ܵİ�ȫ�ԡ�����ֵһ��Ҫ���������¼���������

1��p ��ȻԽ��Խ��ȫ����Խ�����ٶȻ������200λ���ҿ�������һ�㰲ȫҪ��

2��p��n��h��

3��pt��1 (mod n)��1��t<20��

4��4a3+27b2��0 (mod p)��

5��n ������

6��h��4��

�ߡ���Բ����������ע�ᱣ����Ӧ��

����֪����������Կ�㷨��Ϊ����ע���㷨�ĺô���Cracker����ͨ��������֤�㷨�õ�ע��������棬�����һ������Fp(a,b)��Բ���߽�������ע��ķ�����

�������߰����·�������ע�����Ҳ�ɳ�Ϊǩ�����̣�

1��ѡ��һ����Բ����Ep(a,b)���ͻ���G��

2��ѡ��˽����Կk��k<n��nΪG�Ľף������û���G���㹫����ԿK=kG��

3������һ���������r��r<n���������R=rG��

4�����û����͵�R������ֵx,y��Ϊ����������SHA��Secure Hash Algorithm ��ȫɢ���㷨��������MD5��ֵ����Hash=SHA(username,x,y)��

5������sn��r - Hash * k (mod n)

6����sn��Hash��Ϊ �û���username�����к�

������֤�������£��������д�����Բ����Ep(a,b)���ͻ���G��������ԿK��

1�����û���������к��У���ȡsn�Լ�Hash��

2�������R��sn*G+Hash*K ( mod p )�����sn��Hash��ȷ����ֵ������������ǩ�������е�R(x,y)�����꣬��Ϊ

sn��r-Hash*k ��mod n��

����

sn*G + Hash*K

=(r-Hash*k)*G+Hash*K

=rG-Hash*kG+Hash*K

=rG- Hash*K+ Hash*K

=rG=R ��

3�����û����͵�R������ֵx,y��Ϊ����������H=SHA(username,x,y)��

4�����H=Hash ��ע��ɹ������H��Hash ����ע��ʧ��(Ϊʲô����ʾע���R��Hash�Ĺ�����)��

�Ա�һ���������̣�

����ǩ���õ��ˣ���Բ����Ep(a,b)������G��˽����Կk���������r��

������֤�õ��ˣ���Բ����Ep(a,b)������G��������ԿK��

CrackerҪ������ע�����ֻ��ͨ�������е�Ep(a,b)����G��������ԿK ��������K=kG�����ϵ���k�ſ��ԡ�����k�Ǻ����ѵġ�

��ϰ��

����Ҳ��һ�ֳ�������������ע���㷨���������Ķ������Իش�ǩ����������֤���̶��õ�����Щ������Cracker������ע�����Ӧ���������

�������߰����·�������ע�����Ҳ�ɳ�Ϊǩ�����̣�

1��ѡ��һ����Բ����Ep(a,b)���ͻ���G��

2��ѡ��˽����Կk��k<n�������û���G���㹫����ԿK=kG��

3������һ���������r��r<n���������R(x,y)=rG��

4�����û�����Ϊ����������Hash=SHA(username)��

5������ x��=x (mod n)

6������sn��(Hash+x��*k)/r (mod n)

7����sn��x����Ϊ �û���username�����к�

������֤�������£�(�����д�����Բ����Ep(a,b)���ͻ���G��������ԿK)

1�����û���������к��У���ȡsn�Լ�x����

2�����û�����Ϊ����������Hash=SHA(username)��

3������ R=(Hash*G+x��*K)/sn�����sn��Hash��ȷ,��ֵ������������ǩ�������е�R(x,y)����Ϊ

sn��(Hash+x��*k)/r (mod n)

����

(Hash*G+x��*K)/sn

=(Hash*G+x��*K)/[(Hash+x��*k)/r]

=(Hash*G+x��*K)/[(Hash*G+x��*k*G)/(rG)]

=rG*[(Hash*G+x��*K)/(Hash*G+x��*K)]

=rG=R (mod p)

4��v��x (mod n)

5�����v=x�� ��ע��ɹ������v��x�� ����ע��ʧ�ܡ�

�ˡ�����

����������¶϶�������д������ƪ���������һ�����ˡ�Ϊд��ƪ���£��Ҳ��˴��������ϣ���Ϊ��ʹ���¸�ͨ�������Ҿ��������漰רҵ���F2n���ϵ���Բ���߱���Ҳû���漰��������һЩ���������Ŀ��ܻ���̫��ȷ��ϣ���ڶ��߶����µ����⣬�������ָ������Ҳ��������ƪ������Ϊ���壬�һ�������ġ�����л��ѩ��Sunbird��CCG�Լ���ѩ��̳���г�Ա���ҵ�֧�֣���лһ�а������ҵ��ˣ�û�����ǵĹ�������ƪ��������û�ж���д��ģ�лл��лл��ң�

<ȫ����>

��Ҫ�ο�����

�ź��𣬡������������������ߵȽ��������磬1978

���ú� ��ʿ�������������ۡ����ߵȽ��������磬1982

����������������Ϣ��ȫ������������������ϵ

Michael Rosing ��chapter5��Implementing Elliptic Curve Cryptography����Softbound��1998

��SEC 1: Elliptic Curve Cryptography����Certicom Corp.��2000

��IEEE P1363a / D9����2001

˵��ģ���������ӣ�Ҫ���ECC�����㷨���Ž��ܡ������ģ���֪����ƪ�����ж����ZMWorm ������ѯ�� ��һҳ [1] [2] [3] ��һҳ

û����ؽ̳�

|

|

| �̳�¼�룺mintao ���α༭��mintao |

|

|

��һƪ�̳̣� dz̸���ü���

��һƪ�̳̣� Delphi����淶 |

|

|

| �����壺С �����������������������ղ��������ߺ���������ӡ���������رմ����� |

|

�� ע����վ��������Դ�ڻ���������Ȩ��ԭ�������У�������Ȩ����ԭ�����뱾վ��ϵ����վ������ɾ���� ��վ���³��ر�ע�������ת�أ�����ע�������� [MinTaoѧ��������] ע����վ��������Դ�ڻ���������Ȩ��ԭ�������У�������Ȩ����ԭ�����뱾վ��ϵ����վ������ɾ���� ��վ���³��ر�ע�������ת�أ�����ע�������� [MinTaoѧ��������] |

�� ���������ۣ���ֻ��ʾ����10������������ֻ�������ѹ۵㣬�뱾վ�����أ��� ���������ۣ���ֻ��ʾ����10������������ֻ�������ѹ۵㣬�뱾վ�����أ��� |

| |

|

|

|

|

|

|

ͬ����Ŀ |

|

|

�������� |

|

|

500 - �ڲ�����������

|

|

|

|

|

|